如果你也在 怎样密码学与系统安全Cryptography and System Security CMSC456这个学科遇到相关的难题,请随时右上角联系我们的24/7代写客服。密码学Cryptography是对存在对抗行为的安全通信技术的实践和研究。 更广泛地说,密码学是关于构建和分析防止第三方或公众阅读私人信息的协议;信息安全的各个方面,如数据保密性、数据完整性、认证和不可抵赖性是现代密码学的核心。现代密码学存在于数学、计算机科学、电子工程、通信科学和物理学等学科的交叉点。密码学的应用包括电子商务、基于芯片的支付卡、数字货币、计算机密码和军事通信。

密码学与系统安全Cryptography and System Security在现代很大程度上是基于数学理论和计算机科学实践的;密码学算法是围绕计算硬度假设设计的,这使得这种算法在实际操作中很难被任何对手破解。虽然在理论上有可能破解一个设计良好的系统,但在实际操作中这样做是不可行的。因此,这种方案,如果设计得好,被称为 “计算安全”;理论上的进步(例如,整数分解算法的改进)和更快的计算技术要求这些设计被不断地重新评估,如果有必要的话,要进行调整。信息理论上的安全方案,即使有无限的计算能力也无法被破解,如一次性密码键盘,在实践中比理论上可被破解但计算上安全的最佳方案更难使用。

密码学与系统安全Cryptography and System Security代写,免费提交作业要求, 满意后付款,成绩80\%以下全额退款,安全省心无顾虑。专业硕 博写手团队,所有订单可靠准时,保证 100% 原创。 最高质量的密码学与系统安全Cryptography and System Security作业代写,服务覆盖北美、欧洲、澳洲等 国家。 在代写价格方面,考虑到同学们的经济条件,在保障代写质量的前提下,我们为客户提供最合理的价格。 由于作业种类很多,同时其中的大部分作业在字数上都没有具体要求,因此密码学与系统安全Cryptography and System Security作业代写的价格不固定。通常在专家查看完作业要求之后会给出报价。作业难度和截止日期对价格也有很大的影响。

同学们在留学期间,都对各式各样的作业考试很是头疼,如果你无从下手,不如考虑my-assignmentexpert™!

my-assignmentexpert™提供最专业的一站式服务:Essay代写,Dissertation代写,Assignment代写,Paper代写,Proposal代写,Proposal代写,Literature Review代写,Online Course,Exam代考等等。my-assignmentexpert™专注为留学生提供Essay代写服务,拥有各个专业的博硕教师团队帮您代写,免费修改及辅导,保证成果完成的效率和质量。同时有多家检测平台帐号,包括Turnitin高级账户,检测论文不会留痕,写好后检测修改,放心可靠,经得起任何考验!

想知道您作业确定的价格吗? 免费下单以相关学科的专家能了解具体的要求之后在1-3个小时就提出价格。专家的 报价比上列的价格能便宜好几倍。

我们在数学Mathematics代写方面已经树立了自己的口碑, 保证靠谱, 高质且原创的数学Mathematics代写服务。我们的专家在密码学与系统安全Cryptography and System Security代写方面经验极为丰富,各种密码学与系统安全Cryptography and System Security相关的作业也就用不着 说。

数学代写|密码学与系统安全代写Cryptography and System Security代考|The End of SIGABA

SIGABAs were used extensively during the Korean War at higher echelons, but nothing lasts forever (Figure 9.14). ${ }^{32}$

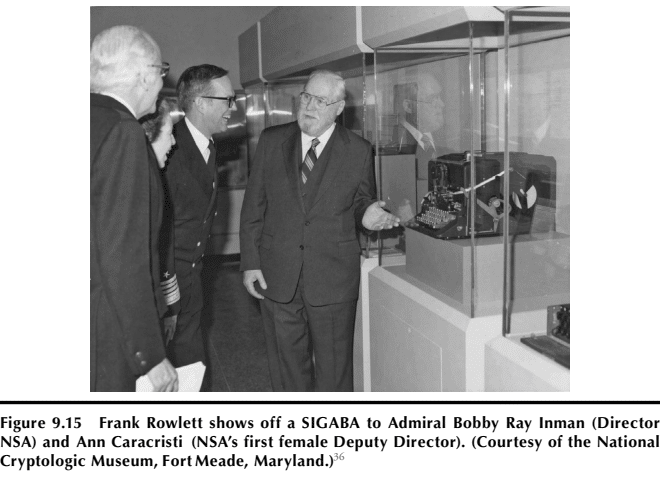

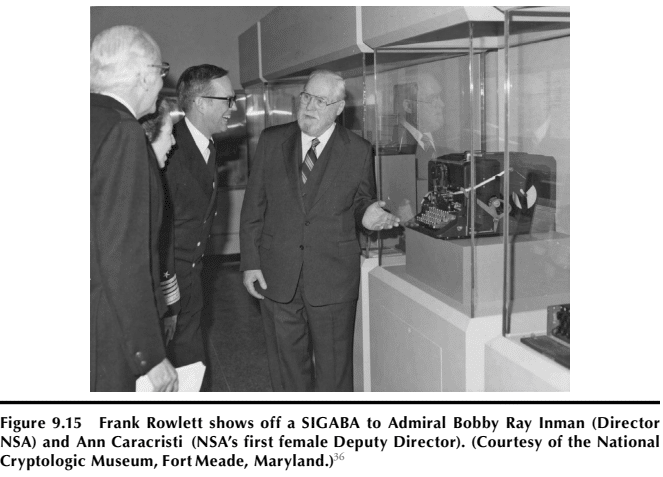

Historians of cryptology long thought that the reason SIGABA went out of use was that it was no longer fast enough. However, this wasn’t exactly true. The real reason is that the machine was unbreakable for the time period and it was feared that, if use continued, the Soviets might manage to learn the basic operating principles and create their own version. ${ }^{34}$ So, it was decided to mothball SIGABA. If the cold war turned hot, however, it would quickly be brought out again with confidence that it was still secure. Luckily, the nukes haven’t started flying (as of this writing), and, in the meanwhile, SIGABA has truly become too slow. Thus, the only machines brought out of mothballs were for the purpose of being placed in museums (Figure 9.15). One is on display at The National Cryptologic Museum and others (on loan from this museum) can be found at the National Museum of the U.S. Air Force at Wright-Patterson Air Force Base, The Dr. Dennis F. Casey Heritage Center on Joint Base San Antonio, and The National Archives of Australia. ${ }^{35}$

数学代写|密码学与系统安全代写Cryptography and System Security代考| Early Voice Encryption

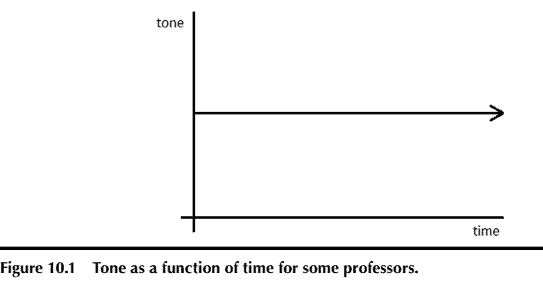

Voice encryption, also known as ciphony, goes back as far as the 1920 s, when AT\&T put an analog system into use. During this decade, inverters swapped high tones with low tones, and vice versa. Expressing it more mathematically, the frequency $p$ of each component is replaced with $s-p$, where $s$ is the frequency of a carrier wave. The equation reveals a major weakness with this form of encryption. Namely, tones near the middle are hardly changed. So, that dull professor you remember not too fondly wouldn’t be able to speak securely using an inverter, if his tone of choice was near the middle (Figure 10.1).

Actually, nobody could speak securely using an inverter. This system protected only against casual eavesdropping and could be easily inverted back by determined amateurs. There was no key as such, and inverters are not hard to build. In some cases, the devices were not even needed. With practice it is possible to understand much inverted speech, even if it isn’t that old professor of yours speaking.

AT\&T and RCA offered a slightly more sophisticated scheme in 1937. Known as the A-3 Scrambler, this system split the speech into five channels (aka subbands), each of which could be inverted, and shuffled them before transmitting. However, this was still weak, and it was implemented in an especially weak manner. Because there are only $5 !=120$ ways to reorder the 5 subbands and $2^5=32$ ways to decide which (if any) of the subbands will be inverted, we have a total of $(120)(32)=3,840$ ways to scramble the speech. Thus, the key space is way too small. If the attacker knows how the system works, he or she could simply try all of the possibilities. Even worse, many of these keys failed to garble the speech sufficiently to prevent portions of it from remaining understandable. Worst of all, of the 11 keys deemed suitable for use, only 6 were actually used! They were applied in a cycle of 36 steps, each lasting 20 seconds, for a full period of 12 minutes. ${ }^2$

Hence, like the inverters of the 1920s, the A-3 Scrambler was understood to offer “privacy, not security.” A good analogy is the privacy locks on interior doors of homes. If someone walks up to a home bathroom that is in use, and the lock prevents the doorknob from turning, he’ll think, “Oh, someone’s in there,” and walk away. Privacy is protected. However, there’s no real security. Someone intent on entering that bathroom will not be stopped by the lock. In the same manner, a scrambler would protect someone on a party line, ${ }^3$ but could not be expected to protect national secrets against foreign adversaries.

密码学与系统安全代写

数学代写|密码学与系统安全代写RYPTOGRAPHY AND SYSTEM SECURITY代考|THE END OF SIGABA

SIGABA 在朝鲜战争期间被广泛用于高层,但没有什么是永恒的 Figure9.14. ${ }^{32}$

密码学历史学家长期以来认为 SIGABA 停止使用的原因是它不再足够快。然而,事实并非如此。真正的原因是这台机器在那个时期是牢不可破的, 人们担心如果继续使用,苏联人可能会设法学习基本的操作原理并创建自己的版本。 ${ }^{34}$ 因此,决定封存 SIGABA。 然而,如果冷战升温,它会很快 再次被拿出来,相信它仍然是安全的。幸运的是,核武器还没有开始飞行asofthiswriting,与此同时,SIGABA确实变得太慢了。因此,从樟脑

特森空军基地的美国空军国家博物馆、位于圣安东尼奥联合基地的丹尼斯FF凯西博士遗产中心和澳大利亚国家档案馆找到。

数学代写|密码学与系统安全代写CRYPTOGRAPHY AND SYSTEM SECURITY代考| EARLY VOICE ENCRYPTION

语音加密,也称为 ciphony,可以追溯到 20 年代,当时 AT \&T 将模拟系统投入使用。在这十年中,逆变器将高音与低音交换,反之亦然。用更数 学的方式表达,频率 $p$ 每个组件的替换为 $s-p$ ,在哪里 $s$ 是载波的频率。该等式揭示了这种加密形式的一个主要弱点。即,靠近中间的色调几乎没 有变化。所以,如果你选择的语气接近中间,你不太记得的那个沉闷的教授将无法使用逆变器安全地说话Figure 10.1.

实际上,没有人可以使用逆变器安全地说话。该系统只能防止偶然的蛠听,并且可以很容易地被坚定的业余爱好者逆转。没有这样的钥匙,逆变 器也不难制造。在某些情况下,甚至不需要这些设备。通过练习,即使不是您的老教授在讲话,也有可能理解很多倒置的演讲。

AT \&T 和 RCA在 1937 年提供了一种稍微复杂的方案。称为 A-3 扰频器,该系统将语音分成五个通道 $a$ kasubbands,每个都可以倒置,并在传输前 将它们洗牌。但是,这还是很薄弱,而且实施起来特别薄弱。因为只有 $5 !=120$ 重新排序 5 个子带的方法和 $2^5=32$ 方法来决定哪个ifany的子带 将被反转,我们总共有 $(120)(32)=3,840$ 打乱演讲的方法。因此,密钥空间太小了。如果攻击者知道系统是如何工作的,他或她可以简单地尝 试所有的可能性。更糟糕的是,这些键中的许多键末能充分混淆语音以防止其部分内容保持可理解。最糟糕的是,在被认为适合使用的 11 个键 中,实际使用的只有 6 个! 它们以 36 个步㡜的循环应用,每个步骙持续 20 秒,整个周期为 12 分钟。 ${ }^2$

因此,就像 1920 年代的逆变器一样,A-3 Scrambler 被理解为提供“隐私,而不是安全”。一个很好的类比是家庭室内门上的隐私锁。如果有人走到 正在使用的家庭浴室,而锁阻止了门把手转动,他会想,“哦,有人在里面,”然后走开。隐私受到保护。然而,没有真正的安全。打算进入那个 浴室的人不会被铛阻止。以同样的方式,加扰器会保护派对线上的某人, ${ }^3$ 但不能指望保护国家机密免受外国对手的侵害。

数学代写|密码学与系统安全代写Cryptography and System Security代考 请认准UprivateTA™. UprivateTA™为您的留学生涯保驾护航。

微观经济学代写

微观经济学是主流经济学的一个分支,研究个人和企业在做出有关稀缺资源分配的决策时的行为以及这些个人和企业之间的相互作用。my-assignmentexpert™ 为您的留学生涯保驾护航 在数学Mathematics作业代写方面已经树立了自己的口碑, 保证靠谱, 高质且原创的数学Mathematics代写服务。我们的专家在图论代写Graph Theory代写方面经验极为丰富,各种图论代写Graph Theory相关的作业也就用不着 说。

线性代数代写

线性代数是数学的一个分支,涉及线性方程,如:线性图,如:以及它们在向量空间和通过矩阵的表示。线性代数是几乎所有数学领域的核心。

博弈论代写

现代博弈论始于约翰-冯-诺伊曼(John von Neumann)提出的两人零和博弈中的混合策略均衡的观点及其证明。冯-诺依曼的原始证明使用了关于连续映射到紧凑凸集的布劳威尔定点定理,这成为博弈论和数学经济学的标准方法。在他的论文之后,1944年,他与奥斯卡-莫根斯特恩(Oskar Morgenstern)共同撰写了《游戏和经济行为理论》一书,该书考虑了几个参与者的合作游戏。这本书的第二版提供了预期效用的公理理论,使数理统计学家和经济学家能够处理不确定性下的决策。

微积分代写

微积分,最初被称为无穷小微积分或 “无穷小的微积分”,是对连续变化的数学研究,就像几何学是对形状的研究,而代数是对算术运算的概括研究一样。

它有两个主要分支,微分和积分;微分涉及瞬时变化率和曲线的斜率,而积分涉及数量的累积,以及曲线下或曲线之间的面积。这两个分支通过微积分的基本定理相互联系,它们利用了无限序列和无限级数收敛到一个明确定义的极限的基本概念 。

计量经济学代写

什么是计量经济学?

计量经济学是统计学和数学模型的定量应用,使用数据来发展理论或测试经济学中的现有假设,并根据历史数据预测未来趋势。它对现实世界的数据进行统计试验,然后将结果与被测试的理论进行比较和对比。

根据你是对测试现有理论感兴趣,还是对利用现有数据在这些观察的基础上提出新的假设感兴趣,计量经济学可以细分为两大类:理论和应用。那些经常从事这种实践的人通常被称为计量经济学家。

Matlab代写

MATLAB 是一种用于技术计算的高性能语言。它将计算、可视化和编程集成在一个易于使用的环境中,其中问题和解决方案以熟悉的数学符号表示。典型用途包括:数学和计算算法开发建模、仿真和原型制作数据分析、探索和可视化科学和工程图形应用程序开发,包括图形用户界面构建MATLAB 是一个交互式系统,其基本数据元素是一个不需要维度的数组。这使您可以解决许多技术计算问题,尤其是那些具有矩阵和向量公式的问题,而只需用 C 或 Fortran 等标量非交互式语言编写程序所需的时间的一小部分。MATLAB 名称代表矩阵实验室。MATLAB 最初的编写目的是提供对由 LINPACK 和 EISPACK 项目开发的矩阵软件的轻松访问,这两个项目共同代表了矩阵计算软件的最新技术。MATLAB 经过多年的发展,得到了许多用户的投入。在大学环境中,它是数学、工程和科学入门和高级课程的标准教学工具。在工业领域,MATLAB 是高效研究、开发和分析的首选工具。MATLAB 具有一系列称为工具箱的特定于应用程序的解决方案。对于大多数 MATLAB 用户来说非常重要,工具箱允许您学习和应用专业技术。工具箱是 MATLAB 函数(M 文件)的综合集合,可扩展 MATLAB 环境以解决特定类别的问题。可用工具箱的领域包括信号处理、控制系统、神经网络、模糊逻辑、小波、仿真等。