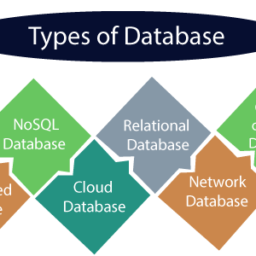

如果你也在 怎样代写数据库Database 这个学科遇到相关的难题,请随时右上角联系我们的24/7代写客服。数据库Database在计算机领域,数据库是一个有组织的数据集合,以电子方式存储和访问。小型数据库可以存储在文件系统中,而大型数据库则托管在计算机集群或云存储中。数据库的设计跨越了形式技术和实际考虑,包括数据建模、有效的数据表示和存储、查询语言、敏感数据的安全和隐私,以及分布式计算问题,包括支持并发访问和容错。

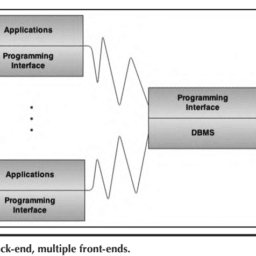

数据库Database数据库管理系统(DBMS)是与终端用户、应用程序和数据库本身交互的软件,用于捕获和分析数据。DBMS软件还包括了为管理数据库而提供的核心设施。数据库、DBMS和相关应用程序的总和可以被称为数据库系统。通常,术语 “数据库 “也被宽泛地用来指代任何一个DBMS、数据库系统或与数据库相关的应用程序。

数据库Database代写,免费提交作业要求, 满意后付款,成绩80\%以下全额退款,安全省心无顾虑。专业硕 博写手团队,所有订单可靠准时,保证 100% 原创。 最高质量的数据库Database作业代写,服务覆盖北美、欧洲、澳洲等 国家。 在代写价格方面,考虑到同学们的经济条件,在保障代写质量的前提下,我们为客户提供最合理的价格。 由于作业种类很多,同时其中的大部分作业在字数上都没有具体要求,因此数据库Database作业代写的价格不固定。通常在专家查看完作业要求之后会给出报价。作业难度和截止日期对价格也有很大的影响。

同学们在留学期间,都对各式各样的作业考试很是头疼,如果你无从下手,不如考虑my-assignmentexpert™!

my-assignmentexpert™提供最专业的一站式服务:Essay代写,Dissertation代写,Assignment代写,Paper代写,Proposal代写,Proposal代写,Literature Review代写,Online Course,Exam代考等等。my-assignmentexpert™专注为留学生提供Essay代写服务,拥有各个专业的博硕教师团队帮您代写,免费修改及辅导,保证成果完成的效率和质量。同时有多家检测平台帐号,包括Turnitin高级账户,检测论文不会留痕,写好后检测修改,放心可靠,经得起任何考验!

想知道您作业确定的价格吗? 免费下单以相关学科的专家能了解具体的要求之后在1-3个小时就提出价格。专家的 报价比上列的价格能便宜好几倍。

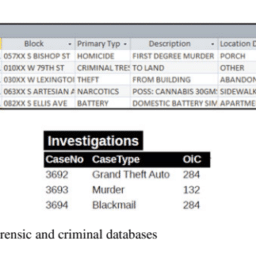

计算机代写|数据库代考Database代考|Database Forensics

As mentioned in Sect. 2.1, there are many applications varied from web browsers to mobile apps, running on different operating systems and platforms that are using databases, especially SQLite databases to store relevant information such as searching history or cookies information of browsers, account information or call logs, which are important artifacts for any forensic investigation. This also means that investigators regularly encounter such artifacts from databases. Hence, how to conduct the database forensics from a given application? How to acquire and analysis artifacts?

Figure 2.6 illustrates a flow chart of the suggested forensic method that has three main phases: preparation, acquisition and analysis.

The investigator should explore the application in the first phase (Step 1, Fig. 2.6). The objective is to understand the application i.e. what can the application do? What information might be stored in its databases (e.g. SQLite files)? To achieve this objective, investigators should look for information related to the application, using application websites, open sources, published documents, forensic sites and blogs etc. Without knowledge of what the application does it is very difficult to know what to look for. Hence, in some cases, using the application (Step 1a, Fig. 2.6) is recommended to gain a better understanding of this application.

The second phase includes three steps: identify the database files, collect database information and extract relevant information from databases.

The objective of identifying the database files (Step 2, Fig. 2.6) is to locate all databases used by the application. Investigators can look at open sources on the internet. Databases of existing applications have probably been illustrated in published documents, relevant websites, blogs, etc. Moreover, Profiles, Preferences folders in applications could store location information. Another approach is to install the application in a virtual machine or a simulated platform. Investigators should take snapshots of (database) files existing before and after the installation and try to identify the new (database) files in the after snapshot. The outcome of this step is a list of all database files used by this application.

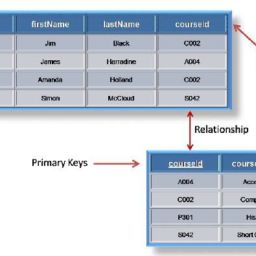

Next, investigators should collect as much as much information on the databases located (Step 3, Fig. 2.6). The relevant information of each database can be listed as a list of tables, the structure of all tables, the number of entries in all tables, the relationship between tables, index and key for each table, etc. To assist the collection information in this step, a good practice is to use the application by performing its common tasks (Step 3a, Fig. 2.6) then repeat Step 3 to identify which information created or updated, which table entries have been modified and examine these changes.

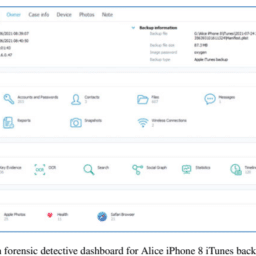

计算机代写|数据库代考Database代考|IOS Database Investigation

Smartphones are widely used today and there are security risks associated with their use such as conducting a digital crime or becoming a victim of one. Hence, smartphones have an important role in the crime investigation [17]. Eventually, in crime scenes the importance of evidence out of the smartphone is increasing with the effect that more and more phones are seized and for a thoroughly investigation offered at the digital department of the police. In the early days the possible information out of a cell phone was phone calls, SMS and contacts. Nowadays the smartphone contains email, web browsing information, Chat, Instant Message, Documents, Photos, Videos, and plenty of applications used daily [18]. The most popular operating systems on smartphones today can be listed as $\mathrm{OS}$ and Android.

iOS (or iPhone OS up to Version 3) is developed by Apple specifically for many Apple’s products such as iPhone, iPad, iPod touch, Apple TV, etc. iOS revolutionized the way cell phones have been created. Like on other mobile platforms, most important information on the iOS devices are stored in SQLite databases that are used by both native and third-party applications. The popular databases in $\mathrm{OSS}$ are the Address Book, SMS, and Call History databases. Table 2.1 lists common iOS databases in different $\mathrm{iOS}$ versions.

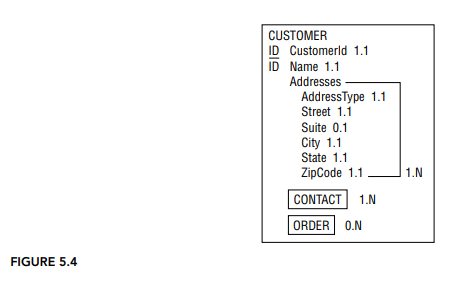

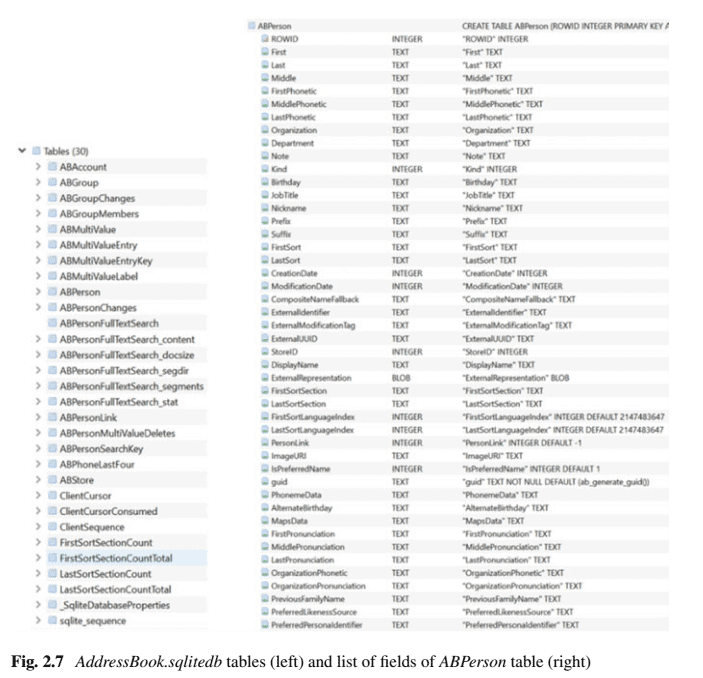

Most evidence generated by native applications are located in the Library directory. In this directory, the AddressBook refers to the information related to the personal contacts that present in the Contact application. There are two databases of interest in this AddressBook directory: AddressBook.sqlitedb and AddressBookImages.sqlitedb. The AddressBook.sqlitedb contains the information for each contact such as name, surname, phone number, e-mail address, etc. The number of tables in this database depends on iOS version. On the left of Fig. 2.7 is a list of tables from the contact database AddressBook.sqlitedb, which can be found in the Home/Library/AddressBook folder of recent iOS versions. The tables of interest are mainly ABPerson and ABMultiValue. ABPerson table (Fig. 2.7, right) with 46 fields contains the name, organization, department, and other general information for each contact. ABMultivalue table contains phone numbers, email addresses, website URLs, and other data for the case a contact may have more than one.

Some multivalued entries contain multiple values. For example, an address consists of a city, state, zip code, and country code and these values can be found in ABMultiValueEntry table. This table has parend_id field, which corresponds to the rowid of ABMultiValue table.

数据库代考

计算机代写|数据库代考DATABASE代考|Database Forensics

如第2.1节所述,有许多应用程序,从网络浏览器到移动应用程序,运行在不同的操作系统和平台上,都在使用数据库,特别是SQLite数据库来存储相关信息,如浏览器的搜索历史或cookies信息,账户信息或通话记录,这些都是任何法医调查的重要工件。这也意味着,调查人员经常会遇到数据库中的此类工件。因此,如何从一个特定的应用程序进行数据库取证?如何获取和分析工件?

图2.6展示了建议的取证方法的流程图,它有三个主要阶段:准备、获取和分析。

调查员应该在第一个阶段探索应用程序(步骤1,图2.6)。其目的是了解该应用程序,即该应用程序能做什么?在其数据库(如SQLite文件)中可能存储哪些信息?为了实现这一目标,调查员应该利用应用程序的网站、公开资料、公布的文件、取证网站和博客等,寻找与该应用程序有关的信息。如果不了解该应用程序的作用,就很难知道要寻找什么。因此,在某些情况下,建议使用该应用程序(步骤1a,图2.6)来更好地了解该应用程序。

第二阶段包括三个步骤:识别数据库文件,收集数据库信息和从数据库中提取相关信息。

识别数据库文件(步骤2,图2.6)的目的是找到该应用程序使用的所有数据库。调查人员可以查看互联网上的公开资料。现有应用程序的数据库很可能已经在发表的文件、相关网站、博客等中得到说明。此外,应用程序中的Profiles、Preferences文件夹可以存储位置信息。另一种方法是在虚拟机或模拟平台上安装应用程序。调查人员应该对安装前后存在的(数据库)文件进行快照,并试图在快照后识别新的(数据库)文件。这一步的结果是该应用程序使用的所有数据库文件的列表。

接下来,调查人员应该尽可能多地收集位于数据库的信息(步骤3,图2.6)。每个数据库的相关信息可以列出表的清单、所有表的结构、所有表的条目数量、表之间的关系、每个表的索引和键等。为了帮助这一步的信息收集,一个好的做法是通过执行应用程序的普通任务来使用它(步骤3a,图2.6),然后重复步骤3来确定哪些信息被创建或更新,哪些表项被修改,并检查这些变化。

计算机代写|数据库代考|数据库代考|IOS Database Investigation

如今,智能手机被广泛使用,其使用存在安全风险,如进行数字犯罪或成为犯罪的受害者。因此,智能手机在犯罪调查中具有重要作用[17]。最终,在犯罪现场,智能手机证据的重要性越来越大,越来越多的手机被扣押,并在警察的数字部门提供彻底的调查。在早期,手机可能提供的信息是电话、短信和联系人。现在的智能手机包含电子邮件、网络浏览信息、聊天、即时信息、文件、照片、视频和大量日常使用的应用程序[18]。今天智能手机上最流行的操作系统可以被列为$/mathrm{OS}$和Android。

iOS(或iPhone操作系统到第3版)是由苹果公司开发的,专门用于苹果公司的许多产品,如iPhone、iPad、iPod touch、Apple TV等,iOS彻底改变了手机的创建方式。与其他移动平台一样,iOS设备上的大多数重要信息都存储在SQLite数据库中,这些数据库被本地和第三方应用程序所使用。$mathrm{OSS}$中流行的数据库是地址簿、短信和通话记录数据库。表2.1列出了不同$mathrm{iOS}$版本中常见的iOS数据库。

大多数由本地应用程序生成的证据都位于Library目录下。在这个目录中,地址簿指的是存在于联系人应用程序中的个人联系人的相关信息。在这个AddressBook目录下有两个感兴趣的数据库: AddressBook.sqlitedb和AddressBookImages.sqlitedb。AddressBook.sqlitedb包含每个联系人的信息,如姓名,电话号码,电子邮件地址等。这个数据库中的表的数量取决于iOS版本。图2.7左边是联系人数据库AddressBook.sqlitedb中的表格列表,可以在最近的iOS版本的Home/Library/AddressBook文件夹中找到。所关注的表主要是ABPerson和ABMultiValue。ABPerson表(图2.7,右)有46个字段,包含每个联系人的姓名、组织、部门和其他一般信息。ABMultivalue表包含电话号码、电子邮件地址、网站URL和其他数据,以应对一个联系人可能有多个的情况。

一些多值条目包含多个值。例如,一个地址由城市、州、邮政编码和国家代码组成,这些值可以在ABMultiValueEntry表中找到。这个表有parend_id字段,它与ABMultiValue表的rowid相对应。

计算机代写|数据库代考Database代考 请认准UprivateTA™. UprivateTA™为您的留学生涯保驾护航。

微观经济学代写

微观经济学是主流经济学的一个分支,研究个人和企业在做出有关稀缺资源分配的决策时的行为以及这些个人和企业之间的相互作用。my-assignmentexpert™ 为您的留学生涯保驾护航 在数学Mathematics作业代写方面已经树立了自己的口碑, 保证靠谱, 高质且原创的数学Mathematics代写服务。我们的专家在图论代写Graph Theory代写方面经验极为丰富,各种图论代写Graph Theory相关的作业也就用不着 说。

线性代数代写

线性代数是数学的一个分支,涉及线性方程,如:线性图,如:以及它们在向量空间和通过矩阵的表示。线性代数是几乎所有数学领域的核心。

博弈论代写

现代博弈论始于约翰-冯-诺伊曼(John von Neumann)提出的两人零和博弈中的混合策略均衡的观点及其证明。冯-诺依曼的原始证明使用了关于连续映射到紧凑凸集的布劳威尔定点定理,这成为博弈论和数学经济学的标准方法。在他的论文之后,1944年,他与奥斯卡-莫根斯特恩(Oskar Morgenstern)共同撰写了《游戏和经济行为理论》一书,该书考虑了几个参与者的合作游戏。这本书的第二版提供了预期效用的公理理论,使数理统计学家和经济学家能够处理不确定性下的决策。

微积分代写

微积分,最初被称为无穷小微积分或 “无穷小的微积分”,是对连续变化的数学研究,就像几何学是对形状的研究,而代数是对算术运算的概括研究一样。

它有两个主要分支,微分和积分;微分涉及瞬时变化率和曲线的斜率,而积分涉及数量的累积,以及曲线下或曲线之间的面积。这两个分支通过微积分的基本定理相互联系,它们利用了无限序列和无限级数收敛到一个明确定义的极限的基本概念 。

计量经济学代写

什么是计量经济学?

计量经济学是统计学和数学模型的定量应用,使用数据来发展理论或测试经济学中的现有假设,并根据历史数据预测未来趋势。它对现实世界的数据进行统计试验,然后将结果与被测试的理论进行比较和对比。

根据你是对测试现有理论感兴趣,还是对利用现有数据在这些观察的基础上提出新的假设感兴趣,计量经济学可以细分为两大类:理论和应用。那些经常从事这种实践的人通常被称为计量经济学家。

Matlab代写

MATLAB 是一种用于技术计算的高性能语言。它将计算、可视化和编程集成在一个易于使用的环境中,其中问题和解决方案以熟悉的数学符号表示。典型用途包括:数学和计算算法开发建模、仿真和原型制作数据分析、探索和可视化科学和工程图形应用程序开发,包括图形用户界面构建MATLAB 是一个交互式系统,其基本数据元素是一个不需要维度的数组。这使您可以解决许多技术计算问题,尤其是那些具有矩阵和向量公式的问题,而只需用 C 或 Fortran 等标量非交互式语言编写程序所需的时间的一小部分。MATLAB 名称代表矩阵实验室。MATLAB 最初的编写目的是提供对由 LINPACK 和 EISPACK 项目开发的矩阵软件的轻松访问,这两个项目共同代表了矩阵计算软件的最新技术。MATLAB 经过多年的发展,得到了许多用户的投入。在大学环境中,它是数学、工程和科学入门和高级课程的标准教学工具。在工业领域,MATLAB 是高效研究、开发和分析的首选工具。MATLAB 具有一系列称为工具箱的特定于应用程序的解决方案。对于大多数 MATLAB 用户来说非常重要,工具箱允许您学习和应用专业技术。工具箱是 MATLAB 函数(M 文件)的综合集合,可扩展 MATLAB 环境以解决特定类别的问题。可用工具箱的领域包括信号处理、控制系统、神经网络、模糊逻辑、小波、仿真等。