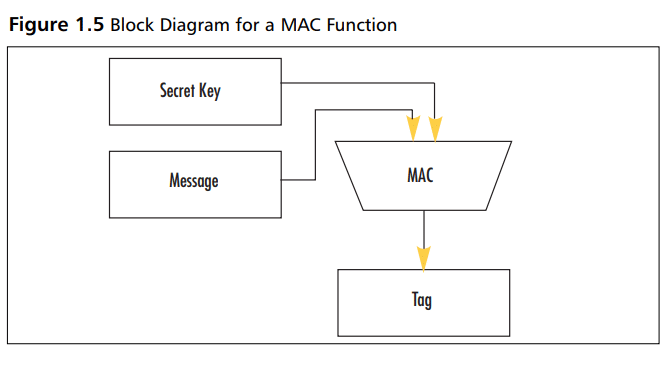

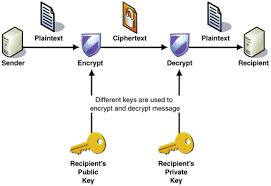

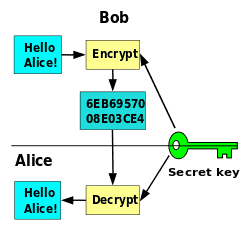

如果你也在 怎样密码学与系统安全Cryptography and System Security 这个学科遇到相关的难题,请随时右上角联系我们的24/7代写客服。密码学Cryptography是对存在对抗行为的安全通信技术的实践和研究。 更广泛地说,密码学是关于构建和分析防止第三方或公众阅读私人信息的协议;信息安全的各个方面,如数据保密性、数据完整性、认证和不可抵赖性是现代密码学的核心。现代密码学存在于数学、计算机科学、电子工程、通信科学和物理学等学科的交叉点。密码学的应用包括电子商务、基于芯片的支付卡、数字货币、计算机密码和军事通信。

密码学与系统安全Cryptography and System Security在现代很大程度上是基于数学理论和计算机科学实践的;密码学算法是围绕计算硬度假设设计的,这使得这种算法在实际操作中很难被任何对手破解。虽然在理论上有可能破解一个设计良好的系统,但在实际操作中这样做是不可行的。因此,这种方案,如果设计得好,被称为 “计算安全”;理论上的进步(例如,整数分解算法的改进)和更快的计算技术要求这些设计被不断地重新评估,如果有必要的话,要进行调整。信息理论上的安全方案,即使有无限的计算能力也无法被破解,如一次性密码键盘,在实践中比理论上可被破解但计算上安全的最佳方案更难使用。

密码学与系统安全Cryptography and System Security代写,免费提交作业要求, 满意后付款,成绩80\%以下全额退款,安全省心无顾虑。专业硕 博写手团队,所有订单可靠准时,保证 100% 原创。 最高质量的密码学与系统安全Cryptography and System Security作业代写,服务覆盖北美、欧洲、澳洲等 国家。 在代写价格方面,考虑到同学们的经济条件,在保障代写质量的前提下,我们为客户提供最合理的价格。 由于作业种类很多,同时其中的大部分作业在字数上都没有具体要求,因此密码学与系统安全Cryptography and System Security作业代写的价格不固定。通常在专家查看完作业要求之后会给出报价。作业难度和截止日期对价格也有很大的影响。

同学们在留学期间,都对各式各样的作业考试很是头疼,如果你无从下手,不如考虑my-assignmentexpert™!

my-assignmentexpert™提供最专业的一站式服务:Essay代写,Dissertation代写,Assignment代写,Paper代写,Proposal代写,Proposal代写,Literature Review代写,Online Course,Exam代考等等。my-assignmentexpert™专注为留学生提供Essay代写服务,拥有各个专业的博硕教师团队帮您代写,免费修改及辅导,保证成果完成的效率和质量。同时有多家检测平台帐号,包括Turnitin高级账户,检测论文不会留痕,写好后检测修改,放心可靠,经得起任何考验!

想知道您作业确定的价格吗? 免费下单以相关学科的专家能了解具体的要求之后在1-3个小时就提出价格。专家的 报价比上列的价格能便宜好几倍。

我们在数学Mathematics代写方面已经树立了自己的口碑, 保证靠谱, 高质且原创的数学Mathematics代写服务。我们的专家在密码学与系统安全Cryptography and System Security代写方面经验极为丰富,各种密码学与系统安全Cryptography and System Security相关的作业也就用不着 说。

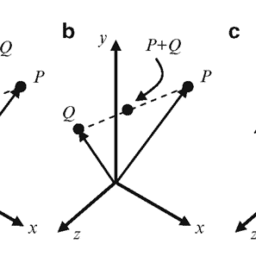

数学代写|密码学代写Cryptography Theory代考|Personalities behind ECC

Although they could have filed patents and spent the rest of their lives working on the business end of elliptic curves, the creators of ECC don’t seem to be motivated by profit. In fact, Neal Koblitz didn’t immediately recognize the commercial potential of elliptic curve cryptography. He thought of it as “just a nice theoretical construction to study.” 11 ECC co-discover Victor Miller did recognize its practical value, but he was working for IBM and the bureaucracy wasn’t interested in promoting any cryptographic systems other than DES at the time. ${ }^{12}$ Thus, neither discoverer of this new technique sought a patent.

Scott Vanstone (of the University of Waterloo) was the first to commercialize elliptic curve cryptography, through a company now called the Certicom Corporation. ${ }^{13}$ In March 1997, he offered Koblitz $\$ 1,000$ a month to serve as a consultant. Koblitz accepted and donated the money, first to the University of Washington, but upon discovery of its misuse, redirected it to the Kovalevskaia Fund. ${ }^{14}$ Certicom, a Canadian company, is a competitor of RSA and has NSA as its largest customer: “In 2003 NSA paid Certicom a $\$ 25$ million licensing fee for 26 patents related to ECC.” ${ }^{15}$ As was mentioned at the start of this chapter, NSA also encouraged others to use the system by including a key agreement and a signature scheme based on ECC in its “Suite B” list of recommendations. ${ }^{16}$ To answer the obvious question, a quote from NSA is provided below: ${ }^{17}$

Another suite of NSA cryptography, Suite A, contains classified algorithms that will not be released. Suite A will be used for the protection of some categories of especially sensitive information.

The Suite B block cipher, AES, is detailed later in this chapter. ECC earned NSA’s endorsement by standing the test of time, and massive peer review: ${ }^{18}$

[E]xcept for a relatively small set of elliptic curves that are easy to avoid, even at present – more than twenty years after the invention of ECC – no algorithm is known that finds discrete logs in fewer than $10^{n / 2}$ operations, where $n$ is the number of decimal digits in the size of the elliptic curve group.

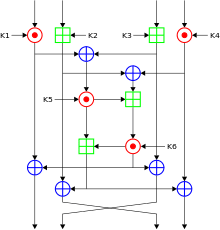

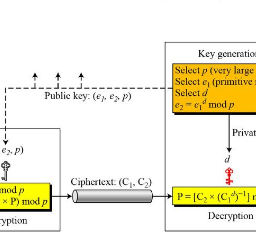

数学代写|密码学与系统安全代写Cryptography and System Security代考|The Advanced Encryption Standard (AES)

We’re about to examine a block cipher that would eventually become part of Suite B, but the story begins with the weaknesses of DES. As we’ve seen, DES was criticized from the start for having too short of a key. As computing speeds continued to increase rapidly, the problem only got worse. Finally, in January 1997, another competition was sponsored by the National Institute of Standards and Technology (NIST). The winner would be declared the Advanced Encryption Standard, or AES for short. Unlike the first time around, in 1997 there was a large worldwide community of mathematicians and computer scientists carrying out cryptographic research in the open. It was this community that would be responsible for analyzing the security of the submitted systems. Cryptanalysts could submit their findings to NIST’s AES website or present them at AES conferences.

Acceptance of submissions ended on May 15, 1998. The 15 accepted submissions were presented at The First Advanced Encryption Standard Candidate Conference in Ventura, California, August 20-22, 1998. ${ }^{26}$ The second conference was held in Rome, Italy, March 22-23, 1999. Five candidates were eliminated at (or prior to) this conference due to various kinds of security problems that were identified.

From the remaining ten candidates, the finalists, announced by NIST a year later, in August 1999, were

- RC6 (Rivest Cipher 6) from RSA

- MARS from IBM $^{27}$

- Twofish from Counterpane (Bruce Schneier, John Kelsey, Doug Whiting, David Wagner, Chris Hall, and Niels Ferguson)

- Serpent from Ross Anderson, Eli Biham, and Lars Knudsen (an English/Israeli/Danish team)

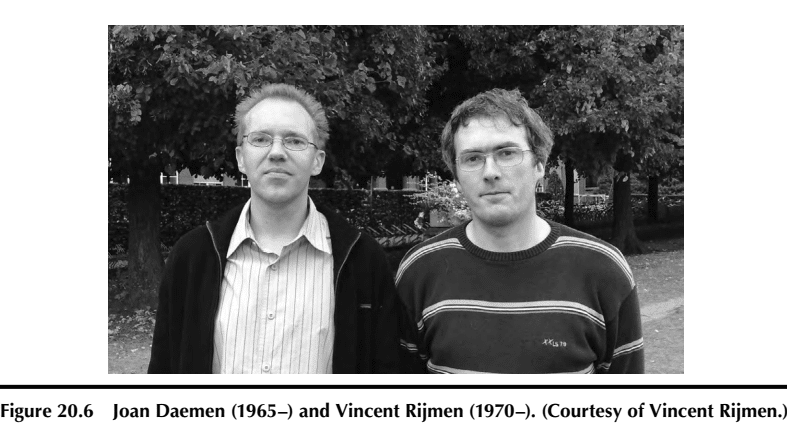

- Rijndael from Vincent Rijmen and Joan Daemen (a Belgian team)

密码学与系统安全代写

数学代写|密码学代写CRYPTOGRAPHY THEORY代考|PERSONALITIES BEHIND ECC

屈管他们本可以申请专利并将余生都花在椭圆曲线的业务端,但 ECC 的创造者似乎并没有被利润所驱使。事实上,Neal Koblitz 并没有立即意识到椭圆曲线密码学 的商业潜力。他认为它“只是一个值得研究的很好的理论结构”。11 ECC 的共同发现者 Victor Miller 确实认识到了它的实用价值,但他当时为 IBM 工作,而官僚机构 当时对推广 DES 以外的任何密码系统都不感兴趣。 ${ }^{12}$ 因此,这项新技术的发现者都没有申请专利。

斯科特·范斯通oftheUniversityofWaterloo是第一个通过一家现在称为 Certicom Corporation 的公司将椭圆曲线密码学商业化的公司。 13 1997 年 3 月,他提供了 Koblitz $\$ 1,000$ 一个月担任顾问。Koblitz接受并捐赠了这笔钱,首先捐给了华盛顿大学,但在发现其被滥用后,将其转给了 Kovalevskaia 基金。14 加拿大公司 Certicom 是 RSA 的竞争对手,NSA 是其最大客户: “2003 年,NSA 向 Certicom 支付了一笔\$2526 项与 ECC 相关的专利的许可费用为 100 万美元。”15 正如本章开头提 到的,NSA 还通过在其“Suite B”建议列表中包含密钥协议和基于 ECC 的签名方案来鼓励其他人使用该系统。16为了回答这个明显的问题,下面提供了美国国家安全 局的引述: 17

另一套 NSA 密码学套件 A 包含不会发布的机密算法。Suite A 将用于保护某些类别的特别敏感的信息。

Suite B 块密码 AES 将在本章后面详细介绍。ECC 经受住了时间的考验和大量的同行评审,赢得了 NSA 的认可:

E

除了一组相对较小的椭圆曲线,这些曲线很容易避免,即使在目前一-ECC 发明二十多年后一一也没有已知的算法可以在少于 $10^{n / 2}$ 操作,其中 $n$ 是椭圆曲线群大小 的小数位数。

数学代写|密码学与系统安全代写CRYPTOGRAPHY AND SYSTEM SECURITY代考|THE ADVANCED ENCRYPTION STANDARD

我们将要研究最终成为套件 $B$ 的一部分的分组密码,但故事是从 DES 的弱点开始的。正如我们所见,DES 从一开始就因密钥太短而受到批评。随 着计算速度继续快速增加,问题只会变得更糟。最后,在 1997 年 1 月,另一场比赛由美国国家标准技术研究院主办 $N I S T$. 获胜者将被宣布为高 级加密标准,简称 AES。与第一次不同,1997 年有一个庞大的全球数学家和计算机科学家社区公开进行密码学研究。正是这个社区将负责分析所 提交系统的安全性。密码分析师可以将他们的发现提交到 NIST 的AES 网站或在AES 会议上展示。

接受提交于 1998 年 5 月 15 日结束。15 份接受的提交于 1998 年 8 月 20 日至 22 日在加利福尼亚州文图拉举行的第一届高级加密标准候选会议上公 布。26第二届会议于 1999 年 3 月 22 日至 23 日在意大利罗马举行。五名候选人被淘汰orpriorto本次发布会因各种安全问题被查明。

一年后,即 1999 年 8 月,NIST 宣布了剩下的 10 名候选人中的决赛选手,他们是

- RC6RivestCipher 6 来自RSA

- 来自 IBM 的 $\mathrm{MARS}^{27}$

- 来自 Counterpane 的双鱼BruceSchneier, JohnKelsey, DougWhiting, DavidWagner, ChrisHall, andNielsFerguson

- 来自 Ross Anderson、Eli Biham 和 Lars Knudsen 的蛇anEnglish/Israeli/Danishteam

- 来自 Vincent Rijmen 和 Joan Daemen 的 RijndaelaBelgianteam

数学代写|密码学与系统安全代写Cryptography and System Security代考 请认准UprivateTA™. UprivateTA™为您的留学生涯保驾护航。

微观经济学代写

微观经济学是主流经济学的一个分支,研究个人和企业在做出有关稀缺资源分配的决策时的行为以及这些个人和企业之间的相互作用。my-assignmentexpert™ 为您的留学生涯保驾护航 在数学Mathematics作业代写方面已经树立了自己的口碑, 保证靠谱, 高质且原创的数学Mathematics代写服务。我们的专家在图论代写Graph Theory代写方面经验极为丰富,各种图论代写Graph Theory相关的作业也就用不着 说。

线性代数代写

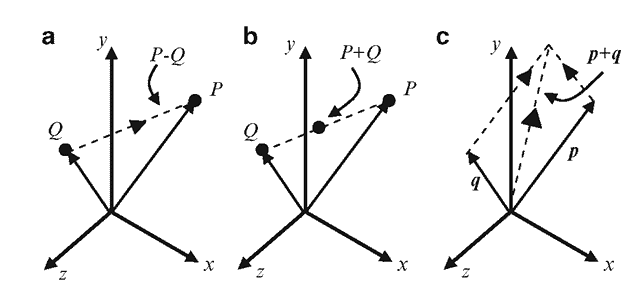

线性代数是数学的一个分支,涉及线性方程,如:线性图,如:以及它们在向量空间和通过矩阵的表示。线性代数是几乎所有数学领域的核心。

博弈论代写

现代博弈论始于约翰-冯-诺伊曼(John von Neumann)提出的两人零和博弈中的混合策略均衡的观点及其证明。冯-诺依曼的原始证明使用了关于连续映射到紧凑凸集的布劳威尔定点定理,这成为博弈论和数学经济学的标准方法。在他的论文之后,1944年,他与奥斯卡-莫根斯特恩(Oskar Morgenstern)共同撰写了《游戏和经济行为理论》一书,该书考虑了几个参与者的合作游戏。这本书的第二版提供了预期效用的公理理论,使数理统计学家和经济学家能够处理不确定性下的决策。

微积分代写

微积分,最初被称为无穷小微积分或 “无穷小的微积分”,是对连续变化的数学研究,就像几何学是对形状的研究,而代数是对算术运算的概括研究一样。

它有两个主要分支,微分和积分;微分涉及瞬时变化率和曲线的斜率,而积分涉及数量的累积,以及曲线下或曲线之间的面积。这两个分支通过微积分的基本定理相互联系,它们利用了无限序列和无限级数收敛到一个明确定义的极限的基本概念 。

计量经济学代写

什么是计量经济学?

计量经济学是统计学和数学模型的定量应用,使用数据来发展理论或测试经济学中的现有假设,并根据历史数据预测未来趋势。它对现实世界的数据进行统计试验,然后将结果与被测试的理论进行比较和对比。

根据你是对测试现有理论感兴趣,还是对利用现有数据在这些观察的基础上提出新的假设感兴趣,计量经济学可以细分为两大类:理论和应用。那些经常从事这种实践的人通常被称为计量经济学家。

Matlab代写

MATLAB 是一种用于技术计算的高性能语言。它将计算、可视化和编程集成在一个易于使用的环境中,其中问题和解决方案以熟悉的数学符号表示。典型用途包括:数学和计算算法开发建模、仿真和原型制作数据分析、探索和可视化科学和工程图形应用程序开发,包括图形用户界面构建MATLAB 是一个交互式系统,其基本数据元素是一个不需要维度的数组。这使您可以解决许多技术计算问题,尤其是那些具有矩阵和向量公式的问题,而只需用 C 或 Fortran 等标量非交互式语言编写程序所需的时间的一小部分。MATLAB 名称代表矩阵实验室。MATLAB 最初的编写目的是提供对由 LINPACK 和 EISPACK 项目开发的矩阵软件的轻松访问,这两个项目共同代表了矩阵计算软件的最新技术。MATLAB 经过多年的发展,得到了许多用户的投入。在大学环境中,它是数学、工程和科学入门和高级课程的标准教学工具。在工业领域,MATLAB 是高效研究、开发和分析的首选工具。MATLAB 具有一系列称为工具箱的特定于应用程序的解决方案。对于大多数 MATLAB 用户来说非常重要,工具箱允许您学习和应用专业技术。工具箱是 MATLAB 函数(M 文件)的综合集合,可扩展 MATLAB 环境以解决特定类别的问题。可用工具箱的领域包括信号处理、控制系统、神经网络、模糊逻辑、小波、仿真等。