如果你也在 怎样密码学与系统安全Cryptography and System Security 这个学科遇到相关的难题,请随时右上角联系我们的24/7代写客服。密码学Cryptography也不是一门新科学,尽管有些人会说,它直到最近才被正式视为一门新科学。几个世纪以来,它一直被用来保护敏感信息,尤其是在冲突时期。

密码学与系统安全Cryptography and System Security是一门与日常生活相关的学科,它经历了巨大的变化。密码学曾经通过其历史用途在公众的想象中表现出来,主要是为了保护军事通信,以及通过娱乐谜题。然而,很大程度上由于计算机网络的发展,特别是因特网,我们大多数人现在每天都在使用密码学。

密码学与系统安全Cryptography and System Security代写,免费提交作业要求, 满意后付款,成绩80\%以下全额退款,安全省心无顾虑。专业硕 博写手团队,所有订单可靠准时,保证 100% 原创。 最高质量的密码学与系统安全Cryptography and System Security作业代写,服务覆盖北美、欧洲、澳洲等 国家。 在代写价格方面,考虑到同学们的经济条件,在保障代写质量的前提下,我们为客户提供最合理的价格。 由于作业种类很多,同时其中的大部分作业在字数上都没有具体要求,因此密码学与系统安全Cryptography and System Security作业代写的价格不固定。通常在专家查看完作业要求之后会给出报价。作业难度和截止日期对价格也有很大的影响。

同学们在留学期间,都对各式各样的作业考试很是头疼,如果你无从下手,不如考虑my-assignmentexpert™!

my-assignmentexpert™提供最专业的一站式服务:Essay代写,Dissertation代写,Assignment代写,Paper代写,Proposal代写,Proposal代写,Literature Review代写,Online Course,Exam代考等等。my-assignmentexpert™专注为留学生提供Essay代写服务,拥有各个专业的博硕教师团队帮您代写,免费修改及辅导,保证成果完成的效率和质量。同时有多家检测平台帐号,包括Turnitin高级账户,检测论文不会留痕,写好后检测修改,放心可靠,经得起任何考验!

数学代写|密码学代写Cryptography Theory代考|Authentication

Authentication is the property of attributing an identity or representative of the integrity of a message. A classic example would be the wax seal applied to letters. The mark would typically be hard to forge at the time they were being used, and the presence of the unbroken mark would imply the documents were authentic.

Another common form of authentication would be entering a personal identification number (PIN) or password to authorize a transaction. This is not to be confused with nonrepudiation, the inability to refute agreement, or with authentication protocols as far as key agreement or establishment protocols are concerned. When we say we are authenticating a message, it means we are performing additional steps such that the recipient can verify the integrity of a message in the presence of an active adversary.

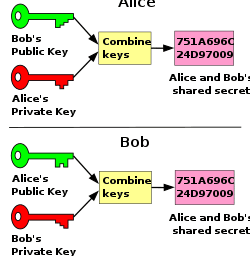

The process of key negotiation and the related subject of authenticity are a subject of public key protocols. They use much the same primitives but have different constraints and goals. An authentication algorithm is typically meant to be symmetric such that all parties can produce verifiable data. Authenticity with the quality of nonrepudiation is usually left to a single producer with many verifiers.

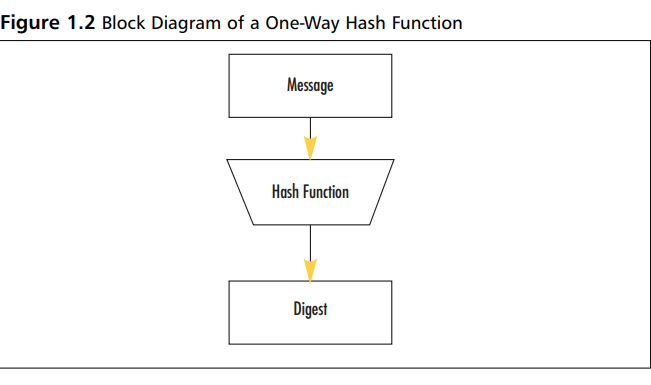

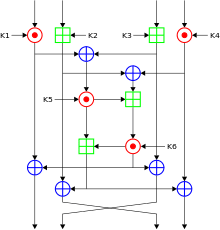

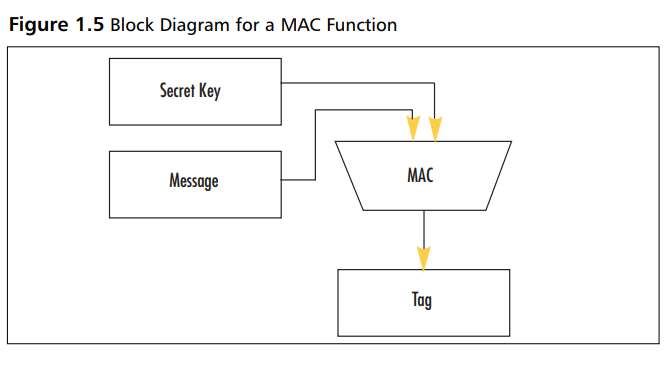

In the cryptographic world, these authentication algorithms are often called Message Authentication Codes (MAC), and like hash functions produce a fixed sized output called a message tag. The tag would be the information a verifier could use to validate a document. Unlike hash functions, the set of MAC functions requires a secret key to prevent anyone from forging tags (Figure 1.5).

数学代写|密码学与系统安全代写Cryptography and System Security代考|Nonrepudiation

Nonrepudiation is the property of agreeing to adhere to an obligation. More specifically, it is the inability to refute responsibility. For example, if you take a pen and sign a (legal) contract your signature is a nonrepudiation device. You cannot later disagree to the terms of the contract or refute ever taking party to the agreement.

Nonrepudiation is much like the property of authentication in that their implementations often share much of the same primitives. For example, a public key signature can be a nonrepudiation device if only one specific party has the ability to produce signatures. For this reason, other MAC algorithms such as CMAC and HMAC cannot be nonrepudiation devices.

Nonrepudiation is a very important property of billing and accounting that is more often than not improperly addressed. For example, pen signatures on credit card receipts are rarely verified, and even when the clerk glances at the back of the card, he is probably not a handwriting expert and could not tell a trivial forgery from the real thing. Cell phones also typically use MAC algorithms as resource usage authenticators, and therefore do not have nonrepudiation qualities.

Goals in a Nutshell

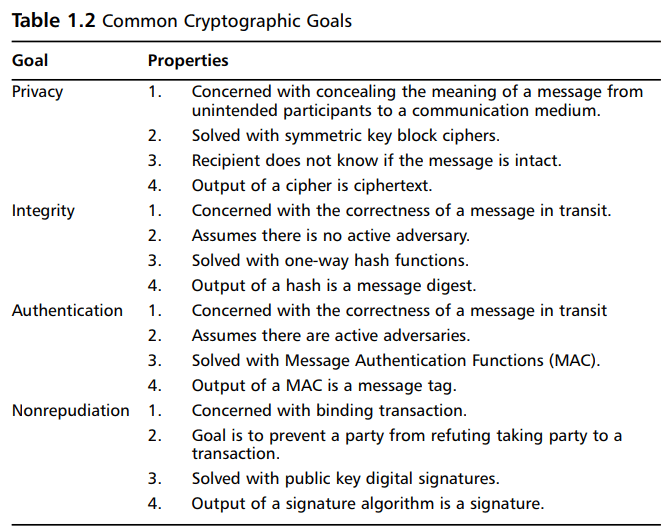

Table 1.2 compares the four primary cryptographic goals.

Asset Management

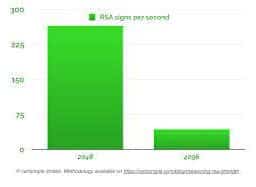

A difficult challenge when implementing cryptography is the ability to manage user assets and credentials securely and efficiently. Assets could be anything from messages and files to things such as medical information and contact lists; things the user possesses that do not specifically identify the user, or more so, are not used traditionally to identify users. On the other hand, credentials do just that. Typically, credentials are things such as usernames, passwords, PINs, two-factor authentication tokens, and RFID badges. They can also include information such as private RSA and ECC keys used to perform signatures.

Assets are by and large not managed in any particularly secure fashion. They are routinely assumed authentic and rarely privacy protected. Few programs offer integrated security features for assets, and instead assume the user will use additional tools such as encrypted file stores or manual tools such as GnuPG. Assets can also be mistaken for credentials in very real manners.

For instance, in 2005 it was possible to fly across Canada with nothing more than a credit card. Automated check-in terminals allowed the retrieval of e-tickets, and boarding agents did not check photo identification while traveling inside Canada. The system assumed possession of the credit card meant the same person who bought the ticket was also standing at the check-in gate.

密码学代写

数学代写|密码学代写Cryptography Theory代考|Authentication

身份验证是赋予身份或消息完整性代表的属性。一个典型的例子就是封在信件上的蜡封。这些标记在使用的时候通常是很难伪造的,而且这些完整的标记意味着这些文件是真实的。

另一种常见的身份验证形式是输入个人识别号码(PIN)或密码来授权交易。就密钥协议或建立协议而言,这不能与不可否认性、无法反驳协议或身份验证协议相混淆。当我们说我们正在对消息进行身份验证时,这意味着我们正在执行额外的步骤,以便接收方可以在活动对手存在的情况下验证消息的完整性。

密钥协商过程和相关的真实性问题是公钥协议的一个主题。它们使用基本相同的原语,但具有不同的约束和目标。身份验证算法通常是对称的,这样各方都可以产生可验证的数据。具有不可否认质量的真实性通常留给具有许多验证者的单个生产者。

在密码学领域中,这些身份验证算法通常称为消息身份验证码(MAC),与散列函数一样,它们产生固定大小的输出,称为消息标记。标记将是验证者可以用来验证文档的信息。与散列函数不同,MAC函数集需要一个秘密密钥来防止任何人伪造标签(图1.5)。

数学代写|密码学与系统安全代写Cryptography and System Security代考|Nonrepudiation

不可抵赖性是同意遵守义务的性质。更具体地说,它是无力驳斥责任。例如,如果你用笔签署一份(法律)合同,那么你的签名就是一种不可否认的手段。你以后不能不同意合同的条款,也不能否认曾经是协议的一方。

不可抵赖性很像身份验证的属性,因为它们的实现通常共享许多相同的原语。例如,如果只有一个特定方有能力生成签名,那么公钥签名可以是不可抵赖的设备。因此,其他MAC算法如CMAC和HMAC不能作为不可抵赖设备。

不可抵赖性是账单和会计的一个非常重要的属性,但往往处理不当。例如,信用卡收据上的钢笔签名很少被核实,即使店员瞥了一眼卡片的背面,他也可能不是笔迹专家,无法区分微不足道的伪造和真实。手机通常也使用MAC算法作为资源使用验证器,因此不具有不可否认性。

目标概述

表1.2比较了四种主要的加密目标。

资产管理

实现加密时的一个困难挑战是安全有效地管理用户资产和凭据的能力。资产可以是任何东西,从消息和文件到医疗信息和联系人列表;用户拥有的不能明确标识用户的东西,或者更确切地说,传统上不使用这些东西来标识用户。另一方面,证书可以做到这一点。通常,凭据是用户名、密码、pin、双因素身份验证令牌和RFID标识等。它们还可以包含用于执行签名的私有RSA和ECC密钥等信息。

总的来说,资产管理没有任何特别安全的方式。它们通常被认为是真实的,很少受到隐私保护。很少有程序为资产提供集成的安全特性,而是假设用户将使用其他工具,如加密文件存储或手动工具,如GnuPG。在现实中,资产也可能被误认为是凭证。

例如,在2005年,只需要一张信用卡就可以飞越加拿大。自动值机终端允许提取电子机票,在加拿大境内旅行时,登机代理不检查带照片的身份证件。系统假定持有信用卡意味着购买机票的同一个人也站在检票口。

数学代写|密码学与系统安全代写Cryptography and System Security代考 请认准UprivateTA™. UprivateTA™为您的留学生涯保驾护航。

微观经济学代写

微观经济学是主流经济学的一个分支,研究个人和企业在做出有关稀缺资源分配的决策时的行为以及这些个人和企业之间的相互作用。my-assignmentexpert™ 为您的留学生涯保驾护航 在数学Mathematics作业代写方面已经树立了自己的口碑, 保证靠谱, 高质且原创的数学Mathematics代写服务。我们的专家在图论代写Graph Theory代写方面经验极为丰富,各种图论代写Graph Theory相关的作业也就用不着 说。

线性代数代写

线性代数是数学的一个分支,涉及线性方程,如:线性图,如:以及它们在向量空间和通过矩阵的表示。线性代数是几乎所有数学领域的核心。

博弈论代写

现代博弈论始于约翰-冯-诺伊曼(John von Neumann)提出的两人零和博弈中的混合策略均衡的观点及其证明。冯-诺依曼的原始证明使用了关于连续映射到紧凑凸集的布劳威尔定点定理,这成为博弈论和数学经济学的标准方法。在他的论文之后,1944年,他与奥斯卡-莫根斯特恩(Oskar Morgenstern)共同撰写了《游戏和经济行为理论》一书,该书考虑了几个参与者的合作游戏。这本书的第二版提供了预期效用的公理理论,使数理统计学家和经济学家能够处理不确定性下的决策。

微积分代写

微积分,最初被称为无穷小微积分或 “无穷小的微积分”,是对连续变化的数学研究,就像几何学是对形状的研究,而代数是对算术运算的概括研究一样。

它有两个主要分支,微分和积分;微分涉及瞬时变化率和曲线的斜率,而积分涉及数量的累积,以及曲线下或曲线之间的面积。这两个分支通过微积分的基本定理相互联系,它们利用了无限序列和无限级数收敛到一个明确定义的极限的基本概念 。

计量经济学代写

什么是计量经济学?

计量经济学是统计学和数学模型的定量应用,使用数据来发展理论或测试经济学中的现有假设,并根据历史数据预测未来趋势。它对现实世界的数据进行统计试验,然后将结果与被测试的理论进行比较和对比。

根据你是对测试现有理论感兴趣,还是对利用现有数据在这些观察的基础上提出新的假设感兴趣,计量经济学可以细分为两大类:理论和应用。那些经常从事这种实践的人通常被称为计量经济学家。

Matlab代写

MATLAB 是一种用于技术计算的高性能语言。它将计算、可视化和编程集成在一个易于使用的环境中,其中问题和解决方案以熟悉的数学符号表示。典型用途包括:数学和计算算法开发建模、仿真和原型制作数据分析、探索和可视化科学和工程图形应用程序开发,包括图形用户界面构建MATLAB 是一个交互式系统,其基本数据元素是一个不需要维度的数组。这使您可以解决许多技术计算问题,尤其是那些具有矩阵和向量公式的问题,而只需用 C 或 Fortran 等标量非交互式语言编写程序所需的时间的一小部分。MATLAB 名称代表矩阵实验室。MATLAB 最初的编写目的是提供对由 LINPACK 和 EISPACK 项目开发的矩阵软件的轻松访问,这两个项目共同代表了矩阵计算软件的最新技术。MATLAB 经过多年的发展,得到了许多用户的投入。在大学环境中,它是数学、工程和科学入门和高级课程的标准教学工具。在工业领域,MATLAB 是高效研究、开发和分析的首选工具。MATLAB 具有一系列称为工具箱的特定于应用程序的解决方案。对于大多数 MATLAB 用户来说非常重要,工具箱允许您学习和应用专业技术。工具箱是 MATLAB 函数(M 文件)的综合集合,可扩展 MATLAB 环境以解决特定类别的问题。可用工具箱的领域包括信号处理、控制系统、神经网络、模糊逻辑、小波、仿真等。