如果你也在 怎样密码学与系统安全Cryptography and System Security 这个学科遇到相关的难题,请随时右上角联系我们的24/7代写客服。密码学Cryptography是对存在对抗行为的安全通信技术的实践和研究。 更广泛地说,密码学是关于构建和分析防止第三方或公众阅读私人信息的协议;信息安全的各个方面,如数据保密性、数据完整性、认证和不可抵赖性是现代密码学的核心。现代密码学存在于数学、计算机科学、电子工程、通信科学和物理学等学科的交叉点。密码学的应用包括电子商务、基于芯片的支付卡、数字货币、计算机密码和军事通信。

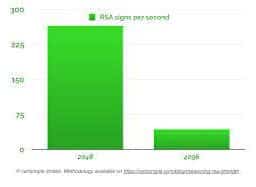

密码学与系统安全Cryptography and System Security在现代很大程度上是基于数学理论和计算机科学实践的;密码学算法是围绕计算硬度假设设计的,这使得这种算法在实际操作中很难被任何对手破解。虽然在理论上有可能破解一个设计良好的系统,但在实际操作中这样做是不可行的。因此,这种方案,如果设计得好,被称为 “计算安全”;理论上的进步(例如,整数分解算法的改进)和更快的计算技术要求这些设计被不断地重新评估,如果有必要的话,要进行调整。信息理论上的安全方案,即使有无限的计算能力也无法被破解,如一次性密码键盘,在实践中比理论上可被破解但计算上安全的最佳方案更难使用。

密码学与系统安全Cryptography and System Security代写,免费提交作业要求, 满意后付款,成绩80\%以下全额退款,安全省心无顾虑。专业硕 博写手团队,所有订单可靠准时,保证 100% 原创。 最高质量的密码学与系统安全Cryptography and System Security作业代写,服务覆盖北美、欧洲、澳洲等 国家。 在代写价格方面,考虑到同学们的经济条件,在保障代写质量的前提下,我们为客户提供最合理的价格。 由于作业种类很多,同时其中的大部分作业在字数上都没有具体要求,因此密码学与系统安全Cryptography and System Security作业代写的价格不固定。通常在专家查看完作业要求之后会给出报价。作业难度和截止日期对价格也有很大的影响。

同学们在留学期间,都对各式各样的作业考试很是头疼,如果你无从下手,不如考虑my-assignmentexpert™!

my-assignmentexpert™提供最专业的一站式服务:Essay代写,Dissertation代写,Assignment代写,Paper代写,Proposal代写,Proposal代写,Literature Review代写,Online Course,Exam代考等等。my-assignmentexpert™专注为留学生提供Essay代写服务,拥有各个专业的博硕教师团队帮您代写,免费修改及辅导,保证成果完成的效率和质量。同时有多家检测平台帐号,包括Turnitin高级账户,检测论文不会留痕,写好后检测修改,放心可靠,经得起任何考验!

想知道您作业确定的价格吗? 免费下单以相关学科的专家能了解具体的要求之后在1-3个小时就提出价格。专家的 报价比上列的价格能便宜好几倍。

我们在数学Mathematics代写方面已经树立了自己的口碑, 保证靠谱, 高质且原创的数学Mathematics代写服务。我们的专家在密码学与系统安全Cryptography and System Security代写方面经验极为丰富,各种密码学与系统安全Cryptography and System Security相关的作业也就用不着 说。

数学代写|密码学代写Cryptography Theory代考|Encryption and decryption using ElGamal

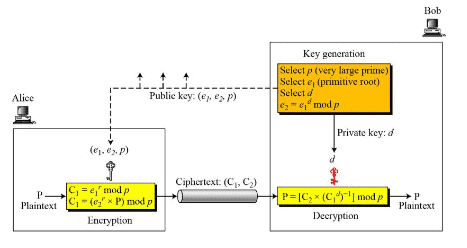

While the generation of an ElGamal key pair is arguably simpler than the equivalent process for RSA, encryption and decryption are slightly more complex than RSA.

ELGAMAL ENCRYPTION

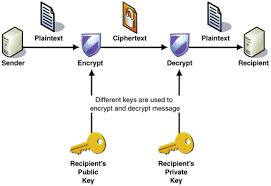

Suppose we wish to send a plaintext to someone whose ElGamal public key is $(p, g, y)$. ElGamal encryption operates on numbers modulo $p$. Thus, the first task is to represent our plaintext as a series of numbers modulo $p$. Just as we did for RSA, we assume there is some agreed method of doing this.

Suppose we now want to encrypt the first plaintext $P$, which we have already represented as a number modulo $p$. The encryption process to obtain the ciphertext $C$ is as follows:

Randomly generate a number $k$;

Compute two values $C_1$ and $C_2$, where:

$$

\begin{aligned}

C_1 & =g^k \quad \bmod p, \

C_2 & =P y^k \quad \bmod p ; \text { then }

\end{aligned}

$$

Send the ciphertext $C$, where $C$ consists of the two separate values $\left(C_1, C_2\right)$, sent together.

We now look more carefully at $C_1$ and $C_2$ in order to determine what role in the ciphertext each plays:

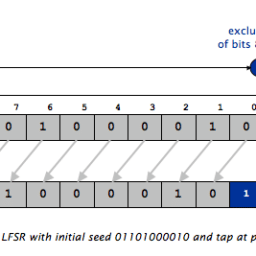

The value $k$ is randomly generated for this ciphertext, and only for this ciphertext. The next time a plaintext is encrypted, even if it is exactly the same plaintext as before, a new $k$ should be randomly generated. The use of this value means that EIGamal provides probabilistic encryption (see Section 5.2.4). We can think of $k$ as being a temporary (one-time) ‘key’. The first component $C_1$ of the ciphertext is $g^k \bmod p$. Recall from Section 5.1.4 that modular exponentiation (of which this is an example) is believed to be a one-way function. This means calculating $C_1$ is easy, but determining $k$ from $C_1$ is believed to be hard. Thus, $C_1$ is best thought of as a one-way representation of the temporary key $k$.

The second ciphertext component $C_2$ is a function of the plaintext $P$, the public-key component $y$, and the temporary key $k$. More precisely, it is $P$ multiplied by $y^k$, and then reduced modulo $p$. Thus, $C_2$ can be thought of as the encryption of $P$ using both the public-key component $y$ and the temporary key $k$.

数学代写|密码学与系统安全代写Cryptography and System Security代考|Security of ElGamal

Just as we did for RSA in Section 5.2.3, we will consider two different approaches which could be taken in order to break ElGamal.

DECRYPTING ACIPHERTEXT WITHOUT KNOWLEDGE OF THE PRIVATE KEY

The most obvious attack on an ElGamal ciphertext $\left(C_1, C_2\right)$ is to determine the temporary key $k$. An attacker who can determine $k$ can then compute $y^k$, and then ‘divide’ $C_2$ by this to obtain the plaintext $P$. To obtain $k$, the attacker could either try to extract $k$ from:

$C_1=g^k \bmod p$; or

$C_2=P y^k \bmod p$, which is difficult because the attacker does not know $P$.

Thus, $C_1$ looks the best bet, since both $C_1$ and $g$ are known to the attacker. However, determining $k$ from knowledge of $g^k \bmod p$ involves solving the discrete logarithm problem discussed in Section 5.1.4. It is thus widely believed (but not proven) that we need to solve the discrete logarithm problem in order to obtain an ElGamal plaintext directly from an ElGamal ciphertext.

DETERMINING THE PRIVATE KEY DIRECTLY FROM THE PUBLIC KEY

To conduct the more powerful attack of determining an ElGamal private key directly from an ElGamal public key, we need to work out $x$ from knowledge of $y=g^x \bmod p$. Once again, this requires a process for solving the discrete logarithm problem. Thus, directly determining the private key is also believed to be hard.

ELGAMAL SECURITY SUMMARY

We have just seen that both the ‘obvious’ attacks on ElGamal appear to be viable only if a means of efficiently solving the discrete logarithm problem can be found. Thus, ElGamal is believed to be a strong public-key cryptosystem.

密码学与系统安全代写

数学代写|密码学代写Cryptography Theory代考|Encryption and decryption using ElGamal

虽然ElGamal密钥对的生成可以说比RSA的等效过程简单,但加密和解密比RSA稍微复杂一些。

ELGAMAL加密

假设我们希望向ELGAMAL公钥为$(p, g, y)$的人发送明文。ElGamal加密操作的数字模$p$。因此,第一个任务是将明文表示为对$p$取模的一系列数字。就像我们对RSA所做的那样,我们假设存在某种商定的方法来完成此操作。

假设我们现在要加密第一个明文$P$,我们已经将其表示为数字模$p$。获取密文$C$的加密过程如下:

随机生成一个数字$k$;

计算两个值$C_1$和$C_2$,其中:

$$

\begin{aligned}

C_1 & =g^k \quad \bmod p, \

C_2 & =P y^k \quad \bmod p ; \text { then }

\end{aligned}

$$

发送密文$C$,其中$C$由两个单独的值$\left(C_1, C_2\right)$组成,一起发送。

我们现在更仔细地查看$C_1$和$C_2$,以确定它们在密文中所起的作用:

值$k$是为这个密文随机生成的,并且只针对这个密文。下一次加密明文时,即使它与以前完全相同,也应该随机生成一个新的$k$。使用此值意味着EIGamal提供概率加密(参见5.2.4节)。我们可以把$k$看作是临时的(一次性的)“钥匙”。密文的第一个组件$C_1$为$g^k \bmod p$。回想一下第5.1.4节,模幂运算(这是一个例子)被认为是一个单向函数。这意味着计算$C_1$很容易,但从$C_1$确定$k$则很难。因此,最好将$C_1$视为临时密钥$k$的单向表示。

第二个密文组件$C_2$是明文$P$、公钥组件$y$和临时密钥$k$的函数。更准确地说,它是$P$乘以$y^k$,然后对$p$进行模化。因此,可以将$C_2$视为使用公开密钥组件$y$和临时密钥$k$对$P$进行加密。

数学代写|密码学与系统安全代写Cryptography and System Security代考|Security of ElGamal

就像我们在5.2.3节对RSA所做的那样,我们将考虑两种不同的方法来破坏ElGamal。

在不知道私钥的情况下解密密文

对加密密文$\left(C_1, C_2\right)$最明显的攻击是确定临时密钥$k$。可以确定$k$的攻击者然后可以计算$y^k$,然后将$C_2$除以此以获得明文$P$。要获取$k$,攻击者可以尝试从以下文件中提取$k$:

$C_1=g^k \bmod p$;或者

$C_2=P y^k \bmod p$,这很困难,因为攻击者不知道$P$ .

因此,$C_1$看起来是最好的选择,因为攻击者都知道$C_1$和$g$。然而,从$g^k \bmod p$的知识中确定$k$涉及到解决5.1.4节讨论的离散对数问题。因此,人们普遍认为(但尚未证明),我们需要解决离散对数问题,以便直接从ElGamal密文中获得ElGamal明文。

直接从公钥确定私钥

为了进行更强大的攻击,直接从ElGamal公钥确定ElGamal私钥,我们需要从$y=g^x \bmod p$的知识中计算出$x$。同样,这需要一个解决离散对数问题的过程。因此,直接确定私钥也被认为很困难。

ELGAMAL安全摘要

我们刚刚看到,只有找到一种有效解决离散对数问题的方法,对ELGAMAL的两种“明显”攻击似乎都是可行的。因此,ElGamal被认为是一个强大的公钥密码系统。

数学代写|密码学与系统安全代写Cryptography and System Security代考 请认准UprivateTA™. UprivateTA™为您的留学生涯保驾护航。

微观经济学代写

微观经济学是主流经济学的一个分支,研究个人和企业在做出有关稀缺资源分配的决策时的行为以及这些个人和企业之间的相互作用。my-assignmentexpert™ 为您的留学生涯保驾护航 在数学Mathematics作业代写方面已经树立了自己的口碑, 保证靠谱, 高质且原创的数学Mathematics代写服务。我们的专家在图论代写Graph Theory代写方面经验极为丰富,各种图论代写Graph Theory相关的作业也就用不着 说。

线性代数代写

线性代数是数学的一个分支,涉及线性方程,如:线性图,如:以及它们在向量空间和通过矩阵的表示。线性代数是几乎所有数学领域的核心。

博弈论代写

现代博弈论始于约翰-冯-诺伊曼(John von Neumann)提出的两人零和博弈中的混合策略均衡的观点及其证明。冯-诺依曼的原始证明使用了关于连续映射到紧凑凸集的布劳威尔定点定理,这成为博弈论和数学经济学的标准方法。在他的论文之后,1944年,他与奥斯卡-莫根斯特恩(Oskar Morgenstern)共同撰写了《游戏和经济行为理论》一书,该书考虑了几个参与者的合作游戏。这本书的第二版提供了预期效用的公理理论,使数理统计学家和经济学家能够处理不确定性下的决策。

微积分代写

微积分,最初被称为无穷小微积分或 “无穷小的微积分”,是对连续变化的数学研究,就像几何学是对形状的研究,而代数是对算术运算的概括研究一样。

它有两个主要分支,微分和积分;微分涉及瞬时变化率和曲线的斜率,而积分涉及数量的累积,以及曲线下或曲线之间的面积。这两个分支通过微积分的基本定理相互联系,它们利用了无限序列和无限级数收敛到一个明确定义的极限的基本概念 。

计量经济学代写

什么是计量经济学?

计量经济学是统计学和数学模型的定量应用,使用数据来发展理论或测试经济学中的现有假设,并根据历史数据预测未来趋势。它对现实世界的数据进行统计试验,然后将结果与被测试的理论进行比较和对比。

根据你是对测试现有理论感兴趣,还是对利用现有数据在这些观察的基础上提出新的假设感兴趣,计量经济学可以细分为两大类:理论和应用。那些经常从事这种实践的人通常被称为计量经济学家。

Matlab代写

MATLAB 是一种用于技术计算的高性能语言。它将计算、可视化和编程集成在一个易于使用的环境中,其中问题和解决方案以熟悉的数学符号表示。典型用途包括:数学和计算算法开发建模、仿真和原型制作数据分析、探索和可视化科学和工程图形应用程序开发,包括图形用户界面构建MATLAB 是一个交互式系统,其基本数据元素是一个不需要维度的数组。这使您可以解决许多技术计算问题,尤其是那些具有矩阵和向量公式的问题,而只需用 C 或 Fortran 等标量非交互式语言编写程序所需的时间的一小部分。MATLAB 名称代表矩阵实验室。MATLAB 最初的编写目的是提供对由 LINPACK 和 EISPACK 项目开发的矩阵软件的轻松访问,这两个项目共同代表了矩阵计算软件的最新技术。MATLAB 经过多年的发展,得到了许多用户的投入。在大学环境中,它是数学、工程和科学入门和高级课程的标准教学工具。在工业领域,MATLAB 是高效研究、开发和分析的首选工具。MATLAB 具有一系列称为工具箱的特定于应用程序的解决方案。对于大多数 MATLAB 用户来说非常重要,工具箱允许您学习和应用专业技术。工具箱是 MATLAB 函数(M 文件)的综合集合,可扩展 MATLAB 环境以解决特定类别的问题。可用工具箱的领域包括信号处理、控制系统、神经网络、模糊逻辑、小波、仿真等。