如果你也在 怎样密码学与系统安全Cryptography and System Security 这个学科遇到相关的难题,请随时右上角联系我们的24/7代写客服。密码学Cryptography也不是一门新科学,尽管有些人会说,它直到最近才被正式视为一门新科学。几个世纪以来,它一直被用来保护敏感信息,尤其是在冲突时期。

密码学与系统安全Cryptography and System Security是一门与日常生活相关的学科,它经历了巨大的变化。密码学曾经通过其历史用途在公众的想象中表现出来,主要是为了保护军事通信,以及通过娱乐谜题。然而,很大程度上由于计算机网络的发展,特别是因特网,我们大多数人现在每天都在使用密码学。

密码学与系统安全Cryptography and System Security代写,免费提交作业要求, 满意后付款,成绩80\%以下全额退款,安全省心无顾虑。专业硕 博写手团队,所有订单可靠准时,保证 100% 原创。 最高质量的密码学与系统安全Cryptography and System Security作业代写,服务覆盖北美、欧洲、澳洲等 国家。 在代写价格方面,考虑到同学们的经济条件,在保障代写质量的前提下,我们为客户提供最合理的价格。 由于作业种类很多,同时其中的大部分作业在字数上都没有具体要求,因此密码学与系统安全Cryptography and System Security作业代写的价格不固定。通常在专家查看完作业要求之后会给出报价。作业难度和截止日期对价格也有很大的影响。

同学们在留学期间,都对各式各样的作业考试很是头疼,如果你无从下手,不如考虑my-assignmentexpert™!

my-assignmentexpert™提供最专业的一站式服务:Essay代写,Dissertation代写,Assignment代写,Paper代写,Proposal代写,Proposal代写,Literature Review代写,Online Course,Exam代考等等。my-assignmentexpert™专注为留学生提供Essay代写服务,拥有各个专业的博硕教师团队帮您代写,免费修改及辅导,保证成果完成的效率和质量。同时有多家检测平台帐号,包括Turnitin高级账户,检测论文不会留痕,写好后检测修改,放心可靠,经得起任何考验!

数学代写|密码学代写Cryptography Theory代考|Arbitrated digital signature schemes

The first case arises when there exists a trusted third party, the arbitrator, who participates in the transfer of data and generates evidence which can be used to settle any disputes. Both the signer and verifier trust the arbitrator. Disputes are settled based on the premise that a statement is true if the arbitrator says it is true.

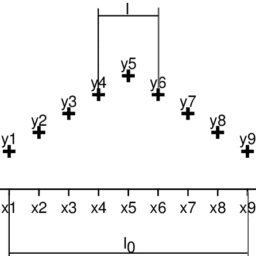

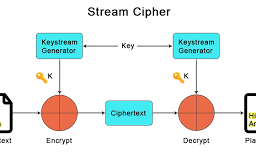

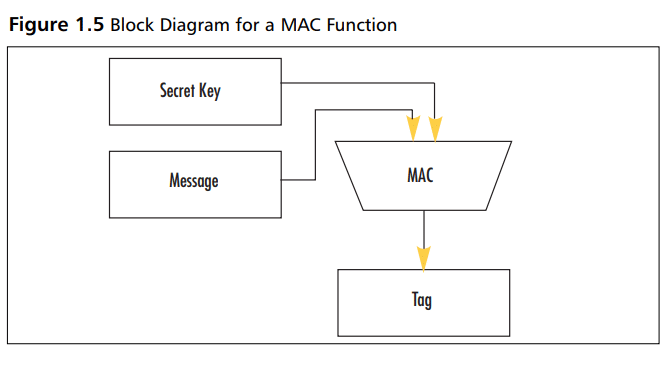

An example of an arbitrated digital signature scheme is illustrated in Figure 7.1. Prior to using the scheme in Figure 7.1, we assume all the parties involved have agreed upon a method for computing MACs. Further, the signer and the arbitrator share a symmetric MAC key $K S$, and the verifier and the arbitrator share a symmetric MAC key $K V$. To generate a digital signature on some data:

- The signer computes a MAC on the message using key $K S$. The sender then sends the message and the MAC to the arbitrator. (This message includes an indication of the identities of the signer and the intended verifier.)

- The arbitrator uses key $K S$ to verify the correctness of the MAC received from the signer. If it is correct, then the arbitrator continues, otherwise the process is aborted.

- The arbitrator computes a new MAC on all the data received from the signer. In other words, the MAC is computed using key $K V$ on both the message and the MAC computed by the signer using $K S$. The arbitrator then forwards everything sent by the signer, plus this new MAC, to the verifier.

- The verifier uses key $K V$ to verify the correctness of the MAC received from the arbitrator. If it is correct, then the verifier accepts this as a ‘digital signature’ on the message, otherwise the verifier rejects the signature. Although the verifier cannot check the first MAC, there is no need for the verifier to do so since the arbitrator has already verified this MAC for them.

数学代写|密码学与系统安全代写Cryptography and System Security代考|Data origin authentication

Data origin authentication. The second MAC (computed using $K V$ ) provides the verifier with data origin authentication of the message passed on by the arbitrator. The first MAC (computed using $K S$ ) provides the arbitrator with data origin authentication of the message from the signer. The verifier trusts the arbitrator to behave honestly. Therefore, the verifier has assurance through the second MAC that the arbitrator, who is trusted, had assurance through the first MAC that the message came from the signer. Under the trust assumptions of this model, the verifier does indeed have data origin authentication of the signer.

Non-repudiation. Suppose a dispute arises at a later date and the signer falsely denies digitally signing the message. The verifier can present the full data received from the arbitrator as evidence of the data exchange. The presence of the valid MACs essentially states that the verifier received the message from the arbitrator, who vouched it came from the signer. While the verifier could have forged the second MAC (computed using $K V$ ), the verifier could certainly not have forged the first MAC (computed using $K S$ ) because the verifier does not know key $K S$. The arbitrator (or indeed any judicator who is given access to the appropriate MAC keys) will rule in favour of the verifier in this case.

密码学与系统安全代写

数学代写|密码学代写Cryptography Theory代考|Arbitrated digital signature schemes

第一种情况是,存在一个受信任的第三方,即仲裁者,他参与数据的转移,并生成可用于解决任何争议的证据。签名者和验证者都信任仲裁员。争议的解决是基于一个前提,即如果仲裁人说某一陈述是正确的,那么该陈述就是正确的。

图7.1展示了一个仲裁数字签名方案的示例。在使用图7.1中的方案之前,我们假设所有相关方都同意一种计算mac的方法。此外,签名者和仲裁员共享一个对称MAC密钥$K S$,验证者和仲裁员共享一个对称MAC密钥$K V$。对某些数据生成数字签名:

签名者使用密钥$K $ S$计算消息上的MAC。然后发送方将消息和MAC发送给仲裁员。(该消息包括签名者和预期验证者的身份指示。)

仲裁者使用密钥$K S$来验证从签名者那里收到的MAC的正确性。如果正确,则仲裁程序继续进行,否则将中止该流程。

仲裁器根据从签名者处收到的所有数据计算一个新的MAC。换句话说,MAC是在消息上使用密钥$K V$计算的,而MAC是由签名者使用$K S$计算的。然后,仲裁器将签名者发送的所有内容,加上这个新的MAC,转发给验证者。

验证方使用密钥$K V$验证从仲裁方收到的MAC的正确性。如果它是正确的,那么验证者接受它作为消息上的“数字签名”,否则验证者拒绝签名。虽然验证者不能检查第一个MAC,但验证者没有必要这样做,因为仲裁器已经为他们验证了这个MAC。

数学代写|密码学与系统安全代写Cryptography and System Security代考|Data origin authentication

数据源认证。第二个MAC(使用$K V$计算)为验证者提供由仲裁器传递的消息的数据源认证。第一个MAC(使用$K S$计算)为仲裁器提供来自签名者的消息的数据源认证。验证者信任仲裁员的行为是诚实的。因此,验证者通过第二个MAC保证受信任的仲裁者通过第一个MAC保证消息来自签名者。在该模型的信任假设下,验证方确实具有对签名者的数据源认证。

不可抵赖性的条件。假设在稍后的日期出现争议,并且签名者错误地否认对消息进行数字签名。验证者可以提供从仲裁器接收到的完整数据作为数据交换的证据。有效mac的存在本质上表明验证者收到了来自仲裁者的消息,仲裁者保证消息来自签名者。虽然验证者可以伪造第二个MAC(使用$K V$计算),但验证者肯定不可能伪造第一个MAC(使用$K S$计算),因为验证者不知道密钥$K S$。在这种情况下,仲裁员(或者实际上任何有权访问适当MAC密钥的法官)将作出有利于验证者的裁决。

数学代写|密码学与系统安全代写Cryptography and System Security代考 请认准UprivateTA™. UprivateTA™为您的留学生涯保驾护航。

微观经济学代写

微观经济学是主流经济学的一个分支,研究个人和企业在做出有关稀缺资源分配的决策时的行为以及这些个人和企业之间的相互作用。my-assignmentexpert™ 为您的留学生涯保驾护航 在数学Mathematics作业代写方面已经树立了自己的口碑, 保证靠谱, 高质且原创的数学Mathematics代写服务。我们的专家在图论代写Graph Theory代写方面经验极为丰富,各种图论代写Graph Theory相关的作业也就用不着 说。

线性代数代写

线性代数是数学的一个分支,涉及线性方程,如:线性图,如:以及它们在向量空间和通过矩阵的表示。线性代数是几乎所有数学领域的核心。

博弈论代写

现代博弈论始于约翰-冯-诺伊曼(John von Neumann)提出的两人零和博弈中的混合策略均衡的观点及其证明。冯-诺依曼的原始证明使用了关于连续映射到紧凑凸集的布劳威尔定点定理,这成为博弈论和数学经济学的标准方法。在他的论文之后,1944年,他与奥斯卡-莫根斯特恩(Oskar Morgenstern)共同撰写了《游戏和经济行为理论》一书,该书考虑了几个参与者的合作游戏。这本书的第二版提供了预期效用的公理理论,使数理统计学家和经济学家能够处理不确定性下的决策。

微积分代写

微积分,最初被称为无穷小微积分或 “无穷小的微积分”,是对连续变化的数学研究,就像几何学是对形状的研究,而代数是对算术运算的概括研究一样。

它有两个主要分支,微分和积分;微分涉及瞬时变化率和曲线的斜率,而积分涉及数量的累积,以及曲线下或曲线之间的面积。这两个分支通过微积分的基本定理相互联系,它们利用了无限序列和无限级数收敛到一个明确定义的极限的基本概念 。

计量经济学代写

什么是计量经济学?

计量经济学是统计学和数学模型的定量应用,使用数据来发展理论或测试经济学中的现有假设,并根据历史数据预测未来趋势。它对现实世界的数据进行统计试验,然后将结果与被测试的理论进行比较和对比。

根据你是对测试现有理论感兴趣,还是对利用现有数据在这些观察的基础上提出新的假设感兴趣,计量经济学可以细分为两大类:理论和应用。那些经常从事这种实践的人通常被称为计量经济学家。

Matlab代写

MATLAB 是一种用于技术计算的高性能语言。它将计算、可视化和编程集成在一个易于使用的环境中,其中问题和解决方案以熟悉的数学符号表示。典型用途包括:数学和计算算法开发建模、仿真和原型制作数据分析、探索和可视化科学和工程图形应用程序开发,包括图形用户界面构建MATLAB 是一个交互式系统,其基本数据元素是一个不需要维度的数组。这使您可以解决许多技术计算问题,尤其是那些具有矩阵和向量公式的问题,而只需用 C 或 Fortran 等标量非交互式语言编写程序所需的时间的一小部分。MATLAB 名称代表矩阵实验室。MATLAB 最初的编写目的是提供对由 LINPACK 和 EISPACK 项目开发的矩阵软件的轻松访问,这两个项目共同代表了矩阵计算软件的最新技术。MATLAB 经过多年的发展,得到了许多用户的投入。在大学环境中,它是数学、工程和科学入门和高级课程的标准教学工具。在工业领域,MATLAB 是高效研究、开发和分析的首选工具。MATLAB 具有一系列称为工具箱的特定于应用程序的解决方案。对于大多数 MATLAB 用户来说非常重要,工具箱允许您学习和应用专业技术。工具箱是 MATLAB 函数(M 文件)的综合集合,可扩展 MATLAB 环境以解决特定类别的问题。可用工具箱的领域包括信号处理、控制系统、神经网络、模糊逻辑、小波、仿真等。